Es beginnt oft unscheinbar: eine scheinbar seriöse E-Mail von einem bekannten Geschäftspartner, eine Einladung zu einem Teams-Meeting oder sogar ein QR-Code im Kontext einer Steuerbenachrichtigung. Was harmlos aussieht, kann der Startpunkt eines gezielten Identitätsangriffs sein. Die Angreifer von heute sind nicht nur technisch versiert, sie sind kreativ, anpassungsfähig und nutzen jede menschliche Schwäche – von Neugier über Routine bis hin zum Vertrauen in bekannte Marken und Kontakte.

Die Realität: Trotz moderner Schutzmechanismen wie Multi-Faktor-Authentifizierung (MFA), passwortlosen Lösungen oder robustem E-Mail-Schutz bleibt Phishing die größte Eintrittspforte in Unternehmensumgebungen. Microsoft Incident Response hat festgestellt, dass fast ein Viertel aller Sicherheitsvorfälle im letzten Jahr auf Phishing oder Social Engineering zurückging. Für Unternehmen ist das ein klares Signal: Identitätsschutz ist heute die wichtigste Verteidigungslinie.

Neue Angriffsvektoren: Wie Phishing-Methoden weiterentwickelt werden

Angreifer passen ihre Methoden an, sobald Sicherheitsstandards wie MFA stärker verbreitet sind. Im Fokus stehen dabei moderne Techniken, die gezielt Authentifizierungsprozesse umgehen:

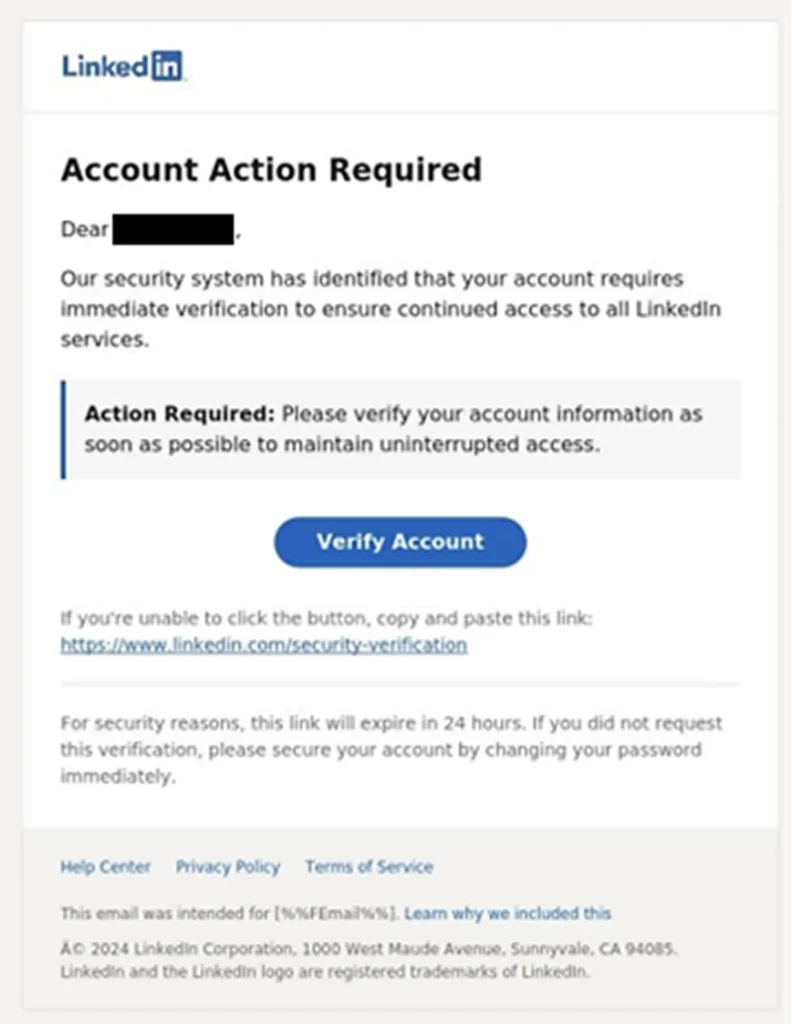

- Adversary-in-the-Middle (AiTM): Über Proxy-Server wie Evilginx platzieren sich Angreifer zwischen Nutzer und Zielseite, um Anmeldedaten und MFA-Sitzungen abzugreifen. Besonders Gruppen wie Storm-0485 oder Star Blizzard nutzen diese Technik in Kampagnen mit gefälschten LinkedIn-Benachrichtigungen, Zahlungsaufforderungen oder Dokumentfreigaben.

→ Schutz: Ergänzung von MFA mit risikobasierten Conditional-Access-Richtlinien und Zero-Trust-Lösungen wie Microsoft Global Secure Access.

- Device Code Phishing: Hier missbrauchen Angreifer den Gerätecode-Authentifizierungsfluss, um Tokens abzufangen. Storm-2372 oder der aus China stammende Storm-1249 setzen diese Technik gezielt gegen hochrangige Zielpersonen ein.

→ Schutz: Device-Code-Flows blockieren oder restriktiv in Microsoft Entra ID konfigurieren. - OAuth Consent Phishing: Über gefälschte App-Zustimmungsanfragen erlangen Angreifer Zugriffstokens. Selbst wenn Nutzer die Berechtigung verweigern, werden sie oft auf AiTM-Domains umgeleitet.

→ Schutz: App-Consent-Policies definieren und nur sichere, geprüfte Anwendungen zulassen. - Device Join Phishing: Angreifer tricksen Opfer in die Registrierung eigener Geräte in einer Unternehmensdomäne – und verschaffen sich so tiefen Zugang. Seit 2025 beobachten Sicherheitsexperten verstärkt russische Gruppen bei diesem Vorgehen.

→ Schutz: Starke Authentifizierung bei Geräte-Registrierungen erzwingen.

Social Engineering: Die menschliche Komponente bleibt das schwächste Glied

Auch wenn technische Schutzmechanismen immer ausgefeilter werden – Menschen lassen sich weiterhin am effektivsten täuschen. Typische Angriffsmuster sind:

- Imitationsköder: Täuschend echte E-Mails im Namen bekannter Persönlichkeiten oder interner Stellen. Besonders Star Blizzard perfektioniert diese Methode.

- QR-Codes: Einst bequeme Helfer, heute zunehmend von Angreifern genutzt, um unbemerkt auf AiTM-Seiten umzuleiten.

- Künstliche Intelligenz: Angreifer setzen generative KI ein, um täuschend echte, fehlerfreie Phishing-Mails zu verfassen. Damit verschwinden die klassischen Erkennungsmerkmale wie Tippfehler oder ungeschickte Formulierungen – Phishing wird professioneller und schwerer erkennbar.

Phishing findet längst nicht mehr nur per E-Mail statt

Mit der Verbreitung hybrider Arbeitsmodelle weiten Angreifer ihre Angriffsfläche aus:

- Teams-Phishing: Angreifer wie Storm-1674 erstellen Fake-Tenants oder kompromittieren bestehende, um per Chat oder sogar Direktanrufen in Teams an Zugangsdaten zu kommen.

- Soziale Netzwerke: Gruppen wie Mint Sandstorm kombinieren klassische Spear-Phishing-Mails mit Angriffen über LinkedIn oder Facebook. Sie nutzen frei verfügbare Informationen, um ihre Köder noch glaubwürdiger zu gestalten.

Post-Kompromittierung: Wenn Angreifer schon im Unternehmen sind

Nach erfolgreichem Erstzugriff geben sich viele Gruppen nicht zufrieden:

- Storm-0539 nutzt legitime interne E-Mails als Vorlage, um täuschend echte Phishing-Kampagnen innerhalb eines Unternehmens zu starten.

- Storm-2372 verschickt interne Mails mit Device-Code-Phishing, um weitere Konten zu kompromittieren – oft in kurzen Intervallen, weil die Payloads nur wenige Minuten gültig sind.

Das Ziel: laterale Bewegungen, Zugriff auf privilegierte Konten und dauerhafte Kontrolle.

Wie Unternehmen sich schützen können

Die gute Nachricht: Gegenmaßnahmen sind klar – sie müssen nur konsequent umgesetzt werden.

Starke technische Abwehr

- Exchange Online Protection & Microsoft Defender for Office 365

- Safe Links auch für interne Kommunikation

- MFA, ergänzt durch Conditional Access und passwortlose Verfahren wie Passkeys

Zero Trust leben:

- Least-Privilege-Prinzip umsetzen

- Netzwerk, Identitäten und Endgeräte mit Lösungen wie Global Secure Access absichern

Mitarbeitende einbinden:

- Regelmäßige Awareness-Trainings und Phishing-Simulationen, auch in Teams

- Klare Kommunikationswege für das Melden verdächtiger Nachrichten

Zukunftsfähigkeit sicherstellen:

- Schrittweise Einführung von passwortlosen Verfahren

- Besonders privilegierte Konten sofort mit phishingsicherem MFA absichern

Fazit: Sicherheit ist kein Zustand, sondern ein Prozess

Phishing entwickelt sich rasant weiter – getrieben durch Kreativität, neue Technologien und den Einsatz von KI. Unternehmen, die Identitäten nicht konsequent absichern, setzen ihre Zukunftsfähigkeit aufs Spiel. Gleichzeitig gilt: Technik allein reicht nicht. Nur wenn Menschen geschult, Systeme gehärtet und Prozesse kontinuierlich überprüft werden, entsteht ein nachhaltiger Schutz.

Als T4M begleiten wir unsere Kunden genau dabei: Wir entlasten überforderte IT-Teams, schaffen Vertrauen in moderne Sicherheitsarchitekturen und machen Identitätssicherheit zum Rückgrat des digitalen Arbeitsplatzes. Damit Ihr Unternehmen nicht nur heute geschützt ist, sondern auch morgen erfolgreich bleibt.

Views: 2998